皆さんこんにちは。技術統括部のTTです。前回作成記事にてOTセキュリティ推進の重要性について解説しましたが、このところNozomi社製品を導入いただいたお客様より具体的な導入後の運用についてご質問頂くことが増えています。

そこで本日はあくまで一例とはなりますが、Nozomi社製品のGuardianをどのように運用していくかを解説していきたいと思います。

具体的な操作手順については割愛させていただきますが、少しでも導入後のイメージを掴むきっかけになればと思います。

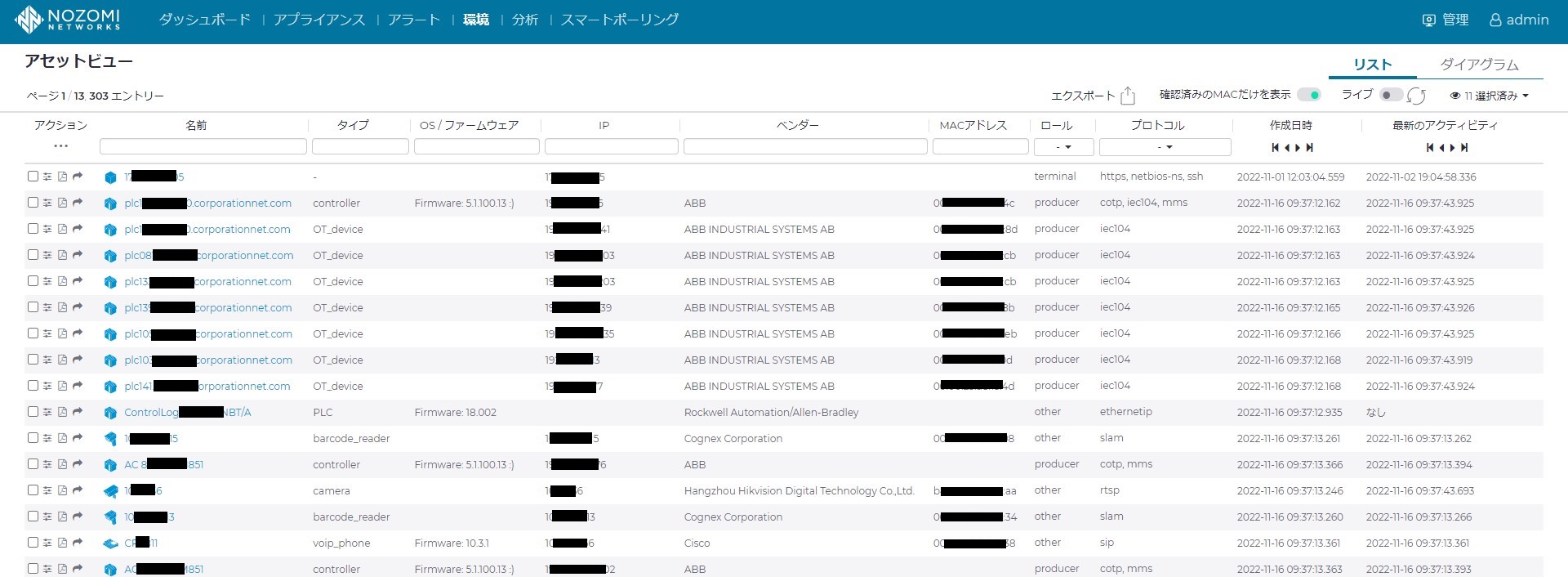

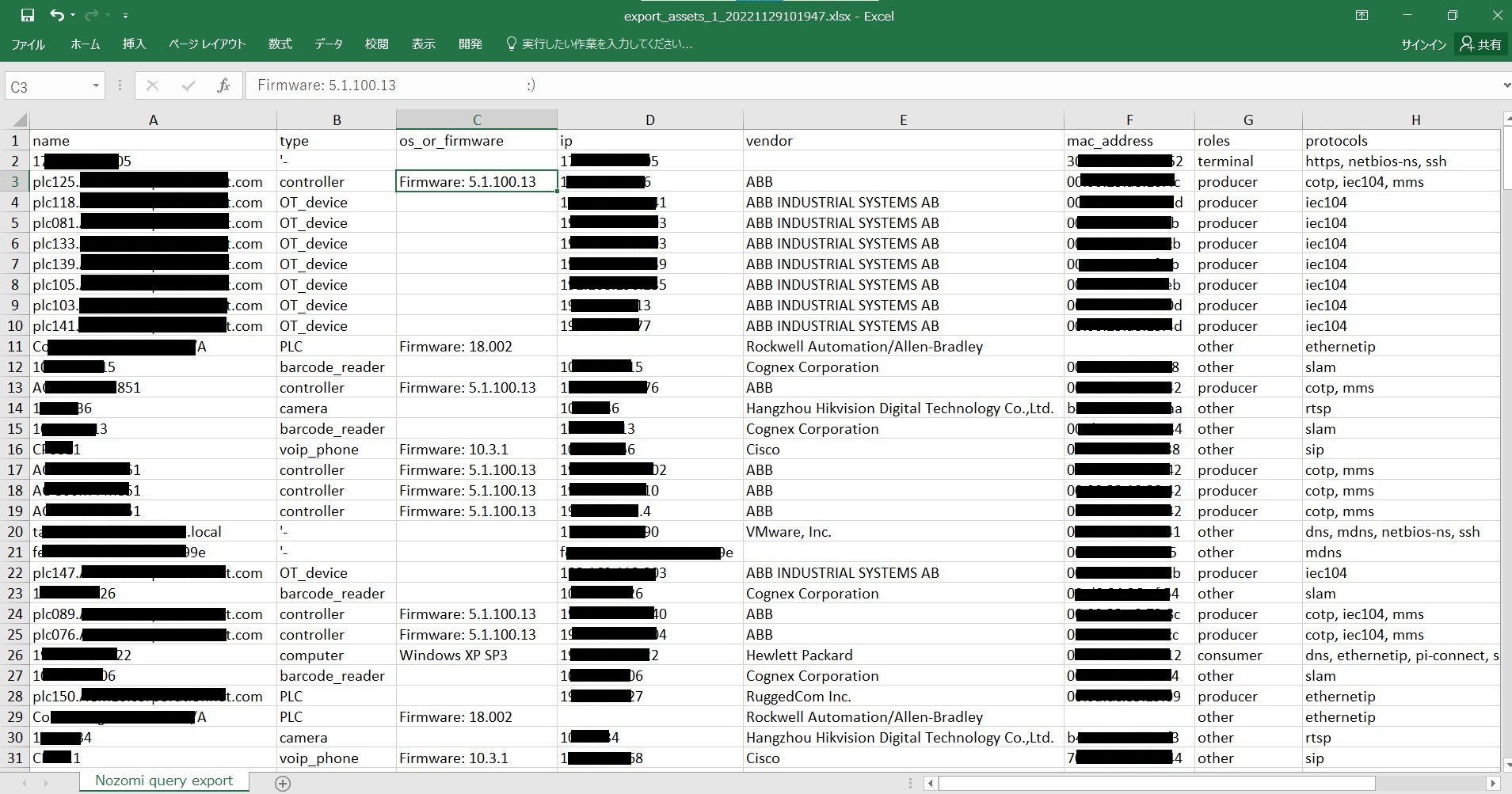

資産管理

Guardianでは一般的に資産やデバイスと呼ばれる機器のことをアセットと呼び、キャプチャされたトラフィックからアセットの一覧を表示することができます。

既に自社内に資産の一覧を保有している場合はデータと検出されたアセットを比較することで把握できていないアセットの炙り出しをすることが可能です。

もし管理台帳を持っていない場合はGuardianからアセットの一覧をExcelファイル形式でエクスポートし、簡易的な管理台帳として利用することも出来ます。

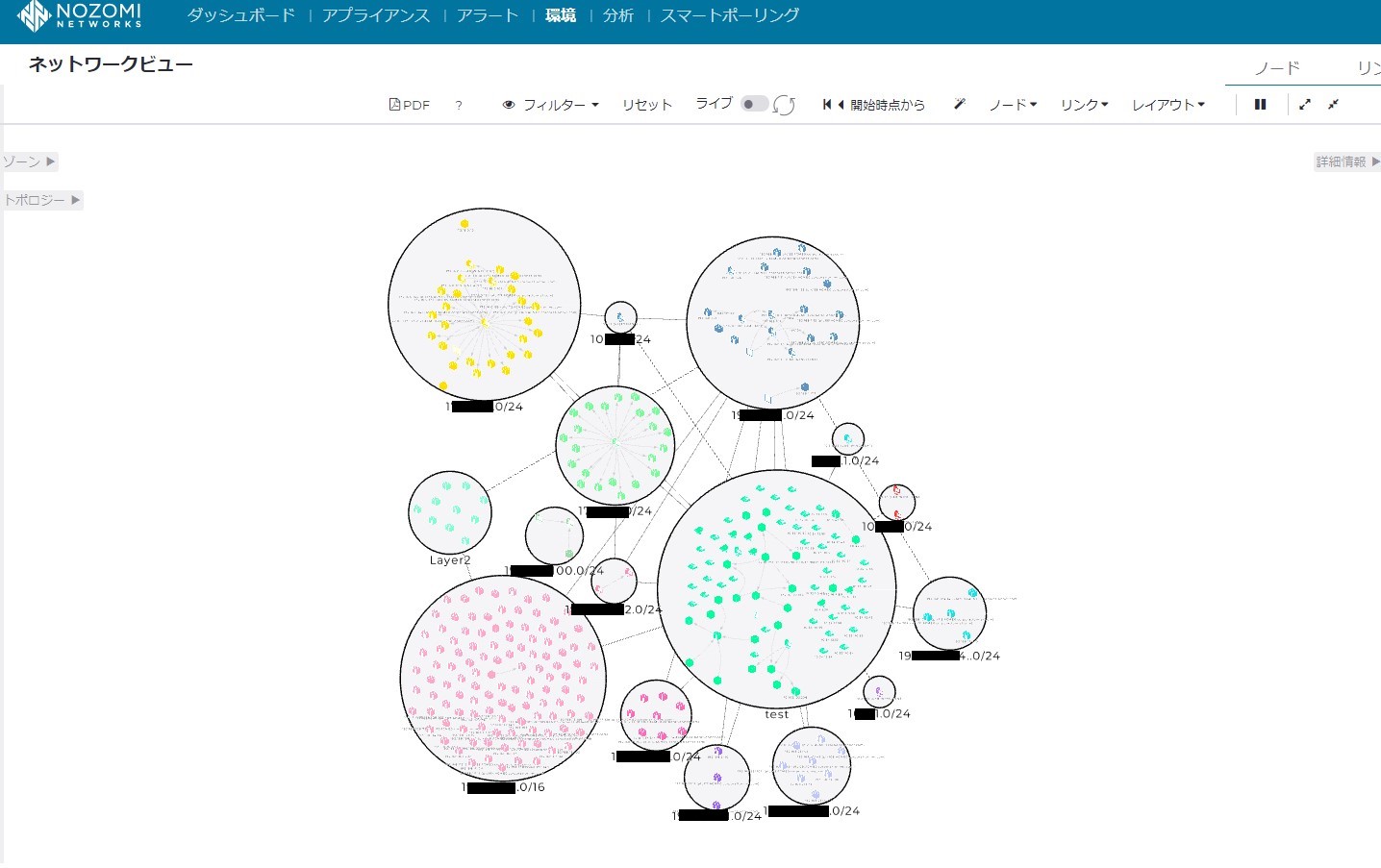

ゾーンの設置

ゾーンとはGuardianにおけるCIDRやVLAN IDに基づいて分割されたネットワークセグメントのことです。

Guardianはゾーンごとの通信をグラフィカルに表示したりすることができ、具体例が以下の画像になります。

これによりゾーンAとゾーンBは通信を行っていないはずなのに実際は通信を行っている、といったようなセグメント間の通信を可視化することができます。

昨今のセキュリティ対策としてはマイクロセグメンテーションが有効とされているため、ゾーンを設定することでネットワークセグメンテーションの改善が容易になります。

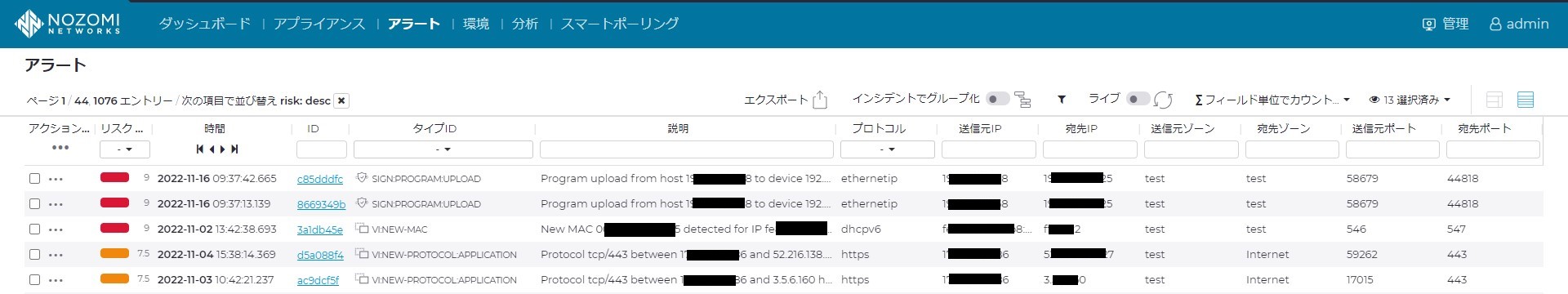

アラートの対応と解決

Guardianにはネットワークの状態を学習し、学習情報から逸脱したものをアラートとして通知する振る舞いベースのアラートと、マルウェアなどの脅威情報をまとめた専用のデータベースとマッチングするような通信が検出された場合にアラートとして通知するパターンベースのアラートが存在します。Guardianがアラートを検知した場合はそれぞれの詳細を確認し、調査した上で対応していく必要があります。

アラート検知時に確認する事項の一部の例としては以下のものが存在します。

・送信元IPと宛先IPはどうなっているか

→自社ネットワークに存在するものであると把握している場合、システムの仕様もしくは業務上の定常通信の場合があります。

・過去に複数回発生したことがあるか

→自社ネットワークの特性による許容せざるを得ないアラートの可能性があります。

・アラートの検知時刻にネットワークのメンテナンスや機器の更改を実施した。

→メンテナンス端末や新規の機器による通信が原因の場合があります。

Guardianはアラートを検知した場合に自動的にアラート発生前後のPCAPファイルを保存する機能があるため、PCAPファイルを分析することで原因を特定できる場合があります。

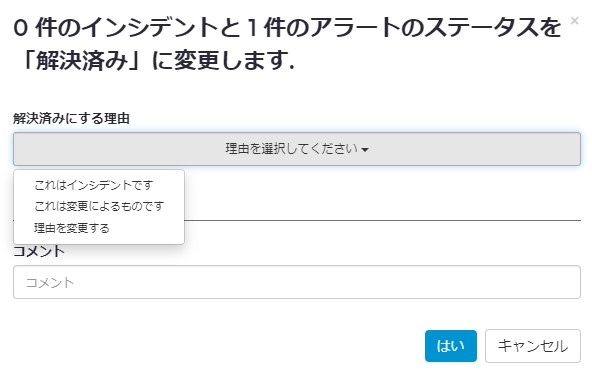

アラートの分析が完了し、原因の特定もしくはインシデントへの対応が完了した後にGuardian内でアラートを解決します。

アラートの解決方法は2種類あります。

・環境の変更によるものとして解決する

こちらは未知のIPアドレスが検出されたなどの振る舞いベースのアラートが発生した場合にのみ選択でき、検出された情報を正常なものとしてGuardianに学習させます。学習された内容は正常なものであると判断するため再び同じアラートが検出されることはありません。

・インシデントとして解決する

こちらは検出されたアラートは何らかの異常であった場合に選択します。パターンベースのアラートが発生した場合はこちらの選択肢のみ選択可能です。同様の事象が再度発生した場合に再度アラートを表示します。

アラートの設定(アラートチューニング)

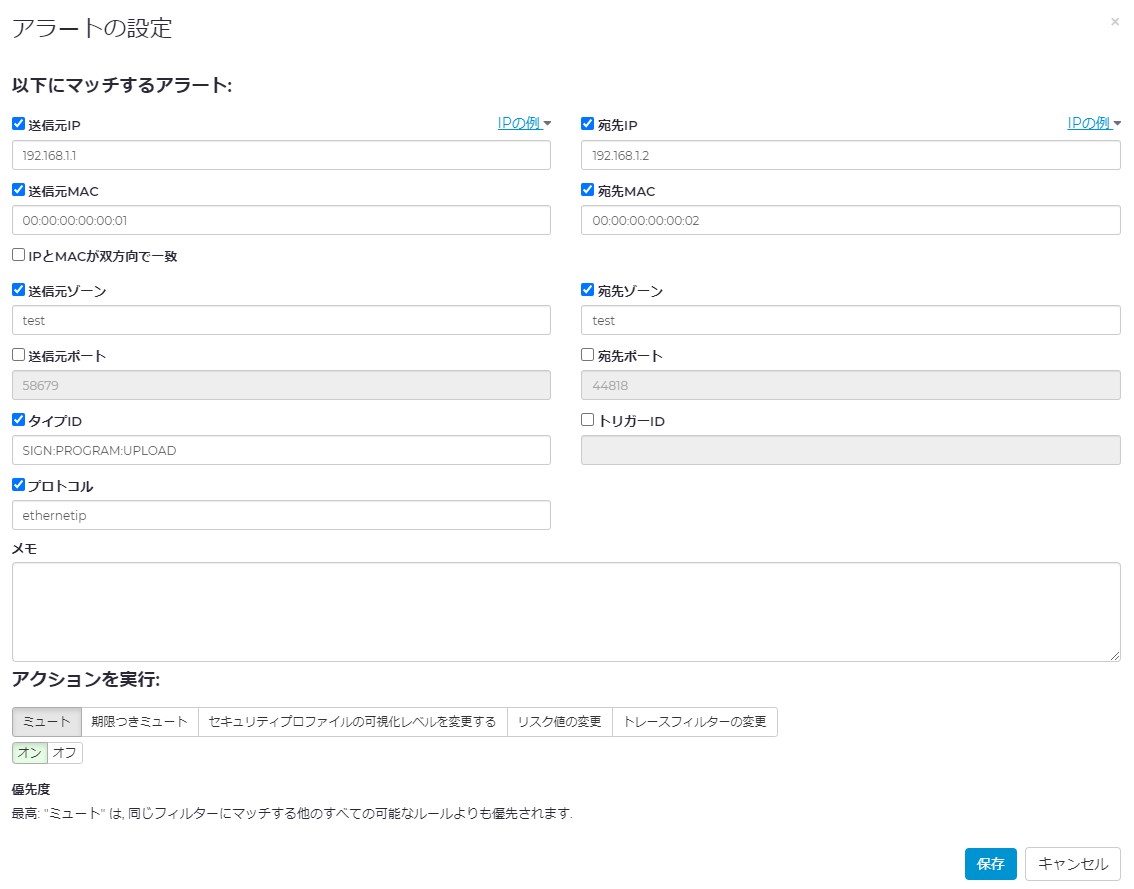

3のアラートの対応をする中で、検出されたアラートが誤検知だと判明する場合や自社のネットワークの特性上許容せざるを得ないアラートが検知される場合があります。

そうした場合に繰り返し同じアラートが出ないようにするためアラートの設定を変更し、本当に必要なアラートのみが通知されるような状態にする必要があり、それをアラートチューニングと呼びます。

画像のようにチューニング画面では複数の条件を入力することができ、全ての条件にマッチしたアラートの検出を無効にします。

一からルールを作成することも可能ですが、既に検出したアラートからそのアラートをベースにしたルールを作成することも可能です。

終わりに

ここまでいくつかGuardianの機能紹介及びそれを使用した運用について解説していきました。

今回紹介できなかった運用時に必要なことも存在しますが、先述した内容が運用では大きなウエイトを占めています。

具体的な操作手順は記載していないためわかりにくい部分もあったと思いますが、以前よりNozomi社製品の運用イメージができるようになっていると幸いです。

- カテゴリ:

- Nozomi Networks